کارگاه: ایجاد و پیکربندی یک VPC کامل در AWS

پیکربندی D’un VPC

ارائه کارگاه

Amazon Virtual Private Cloud (Amazon VPC) به شما امکان می دهد تا بخشی از بخش خدمات وب آمازون (AWS) را در سرویس قرار دهید که از نظر منطقی منزوی شده است ، که در آن می توانید منابع AWS را در یک شبکه مجازی که تعریف می کنید راه اندازی کنید. شما کنترل کامل محیط شبکه مجازی خود را ، از جمله برای انتخاب سواحل آدرس IP خود ، ایجاد زیر شبکه ها و پیکربندی جداول مسیریابی و دروازه های شبکه ، حفظ می کنید.

در طی این کارگاه ، شما یک ابر خصوصی مجازی (VPC) و سایر مؤلفه های شبکه لازم برای استقرار منابع مانند Amazon Elastic Compute Cloud (Amazon EC2) ایجاد می کنید.

هدف

در پایان این کارگاه ، شما می دانید:

یک VPC را با یک زیر شبکه خصوصی ، یک زیر شبکه عمومی ، یک دروازه اینترنتی و یک دروازه NAT ایجاد کنید.

جداول مسیریابی مرتبط با زیر شبکه ها را برای ترافیک محلی و اینترنت با استفاده از یک دروازه اینترنتی و یک دروازه NAT پیکربندی کنید.

کار 1: ایجاد VPC

در طی این کار ، یک VPC ایجاد خواهید کرد.

در نوار جستجوی کنسول مدیریت AWS ، برای دسترسی به کنسول مدیریت VPC ، VPC را وارد و انتخاب کنید.

در صفحه ناوبری سمت چپ ، برای ابر خصوصی مجازی ، VPC خود را انتخاب کنید.

در هر منطقه ، یک VPC پیش فرض با بلوک آدرس CIDR (مسیریابی بین دامنه بدون کلاس) 172.31.0.0/16 قبلاً برای شما ایجاد شده است. حتی اگر هنوز چیزی در حساب خود ایجاد نکرده اید ، برخی از منابع VPC موجود را مشاهده خواهید کرد.

ایجاد VPC را انتخاب کنید و گزینه های زیر را پیکربندی کنید:

منابعی که باید ایجاد شود: فقط VPC را انتخاب کنید.

شناسایی نام: آزمایشگاه VPC را وارد کنید.

بلوک CIDR IPv4 (بلوک آدرس CIDR IPv4): ورودی دستی IPv4 CIDR (ورودی دستی CIDR IPv4) را انتخاب کنید.

IPv4 CIDR (CIDR IPv4): Entrez 10.0.0/16.

بلوک CIDR IPv6 (بلوک آدرس CIDR IPv6): هیچ بلوک CIDR IPv6 (بدون بلوک آدرس CIDR IPv6) را انتخاب کنید.

اجاره: به طور پیش فرض انتخاب کنید.

برچسب ها: برچسب های پیشنهادی را نگه دارید.

ایجاد VPC را انتخاب کنید.

در بالای صفحه ، پیامی مشابه موارد زیر نمایش داده می شود: “شما با موفقیت VPC-nnnnnnnnn / آزمایشگاه VPC را ایجاد کرده اید.» »

اقدامات را انتخاب کنید ، سپس تنظیمات VPC را تغییر دهید.

در بخش تنظیمات DNS ، نام میزبان DNS را فعال کنید.

ذخیره را انتخاب کنید.

نمونه های EC2 که در VPC راه اندازی شده است ، اکنون به طور خودکار نام میزبان IPv4 عمومی را دریافت می کنند.

کار 2: ایجاد زیر شبکه ها

در طی این کار ، شما یک زیر شبکه عمومی و یک زیر شبکه خصوصی ایجاد خواهید کرد.

کار 2.1: ایجاد یک زیر شبکه عمومی

در صفحه ناوبری سمت چپ ، برای ابر خصوصی مجازی ، زیر شبکه ها را انتخاب کنید.

ایجاد یک زیر شبکه را انتخاب کنید و گزینه های زیر را پیکربندی کنید:

شناسه VPC: آزمایشگاه VPC را انتخاب کنید.

نام زیر شبکه: زیر شبکه عمومی را وارد کنید.

منطقه در دسترس بودن: اولین منطقه در دسترس بودن لیست را انتخاب کنید. هیچ ترجیح را انتخاب نکنید.

بلوک CIDR IPv4 (Bloc d’Adresse CIDR IPv4): ENTREZ 10.0.0.0/24.

ایجاد یک زیر شبکه را انتخاب کنید.

اکنون زیر شبکه عمومی را پیکربندی می کنید تا به طور خودکار یک آدرس IP عمومی را به کلیه اجسام EC2 که در آن راه اندازی شده است اختصاص دهید.

Subnet عمومی را انتخاب کنید.

اقدامات را انتخاب کنید ، سپس تنظیمات Subnet را تغییر دهید.

در بخش پارامترهای انتساب خودکار یک آدرس IP ، آدرس IPv4 عمومی را فعال کنید (تخصیص خودکار یک آدرس IPv4 عمومی را فعال کنید).

ذخیره را انتخاب کنید.

اگرچه این زیر شبکه به عنوان زیر شبکه عمومی منصوب شده است ، اما هنوز عموم مردم نیست. یک زیر شبکه عمومی باید دارای یک دروازه اینترنتی باشد که در طی یک کار بعدی کارگاه به آن وصل خواهید شد.

کار 2.2: ایجاد یک زیر شبکه خصوصی

در طی این کار ، زیر شبکه خصوصی را ایجاد می کنید که برای منابعی استفاده می شود که باید از اینترنت جدا شوند.

برای ایجاد زیر شبکه خصوصی ، مراحل کار قبلی را تکرار کنید ، سپس گزینه های زیر را انتخاب کنید:

شناسه VPC: آزمایشگاه VPC را انتخاب کنید.

نام زیر شبکه: زیر شبکه خصوصی را وارد کنید.

منطقه در دسترس بودن: اولین منطقه در دسترس بودن لیست را انتخاب کنید. هیچ ترجیح را انتخاب نکنید.

بلوک CIDR IPv4 (Bloc d’Adresse CIDR IPv4): Entrez 10.0.2.0/23.

ایجاد یک زیر شبکه را انتخاب کنید.

بلوک آدرس CIDR 10.0.2.0/23 شامل کلیه آدرس های IP است که با 10.0.2.x و 10.0.3.x شروع می شوند. این ساحل دو برابر بیشتر از زیر شبکه عمومی است ، زیرا بیشتر منابع باید در زیر شبکه های خصوصی نگهداری شوند ، مگر اینکه به طور خاص از طریق اینترنت در دسترس باشند.

VPC شما اکنون دو زیر شبکه دارد. با این حال ، VPC کاملاً منزوی است و نمی تواند با منابع خارج از VPC ارتباط برقرار کند.

سپس زیر شبکه عمومی را پیکربندی می کنید تا از طریق یک دروازه اینترنتی به اینترنت متصل شوید.

کار 3: ایجاد یک دروازه اینترنتی

در طی این کار ، شما یک دروازه اینترنتی برای VPC خود ایجاد خواهید کرد. یک دروازه اینترنتی برای ایجاد اتصال خارجی به نمونه های EC2 در VPC ضروری است.

در صفحه ناوبری چپ ، برای ابر خصوصی مجازی ، اینترنت را انتخاب کنید.

ایجاد یک دروازه اینترنتی و برای شناسایی نام ، آزمایشگاه IGW را وارد کنید.

ایجاد یک دروازه اینترنتی را انتخاب کنید.

اقدامات را انتخاب کنید ، سپس به VPC وصل کنید.

زیر شبکه عمومی شما اکنون یک اتصال اینترنتی دارد. با این حال ، برای انتقال ترافیک به اینترنت ، باید جدول مسیریابی زیر شبکه عمومی را نیز پیکربندی کنید تا از دروازه اینترنت استفاده کند.

کار 4: پیکربندی جداول مسیریابی

در طی این کار ، اقدامات زیر را انجام خواهید داد:

یک جدول مسیریابی عمومی برای ترافیک اینترنت ایجاد کنید.

برای هدایت ترافیک اینترنت به دروازه اینترنت یک مسیریابی جدول مسیریابی اضافه کنید.

زیر شبکه عمومی را با جدول مسیریابی جدید مرتبط کنید.

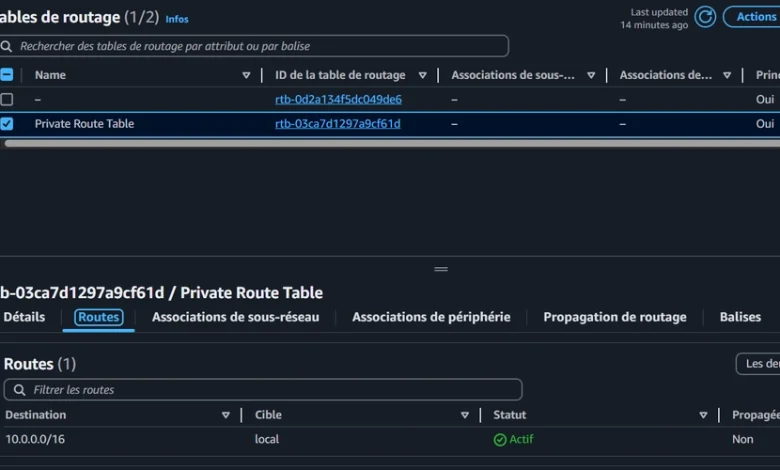

در صفحه ناوبری سمت چپ ، برای ابر خصوصی مجازی ، جداول مسیریابی را انتخاب کنید.

چندین جدول مسیریابی ذکر شده است.

جدول مسیریابی را انتخاب کنید که آزمایشگاه VPC را در ستون VPC نشان می دهد.

نکته: اگر ستون VPC را نمی بینید ، صفحه را به سمت راست حرکت دهید.

در ستون Name ، روی نماد اصلاح کلیک کنید ، برای ویرایش نام (نام را تغییر دهید) جدول جاده خصوصی را وارد کنید ، سپس Save را انتخاب کنید.

روی برگه Routes کلیک کنید.

در حال حاضر فقط یک مسیریابی وجود دارد. این نشان می دهد که تمام ترافیک در نظر گرفته شده برای 10.0.0.0.0/16 (که ساحل آزمایشگاه VPC است) به صورت محلی ارسال می شود. این گزینه به همه زیر شبکه ها در VPC اجازه می دهد تا با یکدیگر ارتباط برقرار کنند.

اکنون یک جدول مسیریابی عمومی برای ارسال ترافیک عمومی به دروازه اینترنت ایجاد خواهید کرد.

ایجاد یک جدول مسیریابی را انتخاب کنید و گزینه های زیر را پیکربندی کنید:

نام – اختیاری: جدول مسیر عمومی را وارد کنید.

VPC: آزمایشگاه VPC را انتخاب کنید.

ایجاد یک جدول مسیریابی را انتخاب کنید.

پس از ایجاد جدول مسیریابی ، در برگه Routes ، Modify Roads را انتخاب کنید.

توجه: اکنون مسیریابی را برای هدایت ترافیک اینترنت (0.0.0.0/0) به دروازه اینترنت اضافه خواهید کرد.

اضافه کردن یک جاده را انتخاب کنید و گزینه های زیر را پیکربندی کنید:

مقصد: 0.0.0.0/0 را وارد کنید.

هدف: اینترنت دروازه ، سپس آزمایشگاه IGW را از لیست انتخاب کنید.

ذخیره تغییرات را انتخاب کنید.

آخرین مرحله این است که این جدول مسیریابی جدید را با زیر شبکه عمومی مرتبط کنیم.

روی برگه انجمن های Subreseau کلیک کنید.

انجمن های Subnet را اصلاح کنید.

Subnet عمومی را انتخاب کنید.

انجمن های ذخیره را انتخاب کنید.

زیر شبکه عمومی اکنون عمومی است ، زیرا دارای یک ورودی جدول مسیریابی است که از طریق دروازه اینترنت ترافیک را به اینترنت می فرستد.

در طول کارهای قبلی ، شما یک VPC ایجاد کرده اید و یک دروازه اینترنتی را پیوست کرده اید. سپس زیر شبکه ها و یک جدول مسیریابی ایجاد کردید ، سپس یک جدول مسیریابی عمومی را با زیر شبکه عمومی مرتبط کردید. اکنون طبق نیاز منابع را در زیر شبکه ها راه اندازی خواهید کرد.

کار 5: راه اندازی سرور سنگر در زیر شبکه عمومی

یک سرور Bastion (همچنین به عنوان “سرور میانی” نیز شناخته می شود) یک بدنه EC2 در یک زیر شبکه عمومی است که به روشی ایمن پیکربندی شده است تا بتواند به منابع یک زیر شبکه خصوصی دسترسی پیدا کند. اپراتورهای سیستم می توانند به سرور Bastion وصل شوند ، سپس به منابع زیر شبکه خصوصی دسترسی پیدا کنند.

در طی این کار ، شما یک سرور Bastion Bastion EC2 را در زیر شبکه عمومی که قبلاً ایجاد کرده اید راه اندازی خواهید کرد.

در نوار جستجوی کنسول مدیریت AWS ، EC2 را برای دسترسی به کنسول مدیریت EC2 وارد کرده و انتخاب کنید.

در صفحه ناوبری سمت چپ ، مواردی را انتخاب کنید.

نمونه های پرتاب را انتخاب کنید و گزینه های زیر را پیکربندی کنید:

در بخش نام و برچسب ها ، سرور Bastion را وارد کنید.

در بخش تصویر و سیستم عامل (تصویر دستگاه آمازون) (تصاویر برنامه و سیستم عامل (تصویر دستگاه آمازون)) ، گزینه های زیر را پیکربندی کنید:

شروع سریع: آمازون لینوکس را انتخاب کنید.

تصویر دستگاه آمازون (دوست): دوست آمازون لینوکس 2023 را انتخاب کنید.

در بخش نوع نمونه ، t3.micro را انتخاب کنید.

در بخش جفت کلید (اتصال) ، ادامه را بدون جفت کلید (توصیه نمی شود) انتخاب کنید.

برای دسترسی به پوسته در حال اجرا در نمونه EC2 از EC2 Instance Connect استفاده خواهید کرد. بنابراین یک جفت کلید برای این کارگاه ضروری نیست.

در بخش تنظیمات شبکه ، گزینه های زیر را تغییر داده و پیکربندی کنید:

VPC – اجباری: آزمایشگاه VPC را انتخاب کنید.

زیر شبکه: Subnet عمومی را انتخاب کنید.

به طور خودکار آدرس IP عمومی را اختصاص دهید: فعال را انتخاب کنید.

فایروال (گروه های امنیتی): ایجاد یک گروه امنیتی را انتخاب کنید.

نام گروه امنیتی – اجباری: گروه امنیتی Bastion را وارد کنید.

توضیحات – اجباری: وارد SSH شوید.

قوانین گروه ایمنی برای ترافیک ورودی:

نوع: SSH را انتخاب کنید.

نوع منبع: در هر کجا انتخاب کنید.

راه اندازی نمونه را انتخاب کنید.

برای نمایش نمونه راه اندازی شده ، نمایش همه موارد را انتخاب کنید.

در آغاز ، بدنه EC2 به نام سرور Bastion در حالت در انتظار است. سپس وضعیت بدن بدن مقدار در حال پیشرفت را به خود اختصاص می دهد ، که نشان می دهد شروع بدن به پایان رسیده است.

سرور Bastion در زیر شبکه عمومی راه اندازی می شود.

به کار زیر بروید. لازم نیست صبر کنید تا نمونه اجرا شود.

کار 6: ایجاد یک دروازه NAT

در طی این کار ، شما یک پل NAT را در زیر شبکه عمومی راه اندازی می کنید و جدول مسیریابی خصوصی را پیکربندی می کنید تا ارتباط بین منابع زیر شبکه خصوصی و اینترنتی تسهیل شود.

در نوار جستجوی کنسول مدیریت AWS ، NAT Gateways را وارد کنید ، روی لیست ویژگی ها کلیک کنید ، سپس NAT Gateways (Nat Bridges) را انتخاب کنید.

ایجاد یک دروازه NAT را انتخاب کنید و گزینه های زیر را پیکربندی کنید:

نام: آزمایشگاه NAT Gateway را وارد کنید.

زیر شبکه: زیر شبکه عمومی را از لیست کشویی انتخاب کنید.

تخصیص یک آدرس IP الاستیک را انتخاب کنید.

ایجاد یک دروازه NAT را انتخاب کنید.

اکنون زیر شبکه خصوصی را برای ارسال ترافیک اینترنت به دروازه NAT پیکربندی می کنید.

در صفحه ناوبری سمت چپ ، جداول مسیریابی را انتخاب کنید ، سپس جدول مسیریابی خصوصی را انتخاب کنید.

روی برگه Routes کلیک کنید.

جدول مسیریابی در حال حاضر یک ورودی واحد را نشان می دهد که ترافیک را به صورت محلی در VPC منتقل می کند. برای ارسال ترافیک اینترنت از طریق NAT Gateway ، مسیریابی اضافی اضافه خواهید کرد.

جاده های اصلاح را انتخاب کنید.

اضافه کردن یک جاده را انتخاب کنید و گزینه های زیر را پیکربندی کنید:

مقصد: 0.0.0.0/0 را وارد کنید.

Target: Passerelle Nat را انتخاب کنید ، سپس از لیست Nated Nated استفاده کنید.

ذخیره تغییرات را انتخاب کنید.

ترافیک شبکه منابع زیر شبکه خصوصی که مایل به برقراری ارتباط با اینترنت هستند ، اکنون به NAT Gateway هدایت می شود که تقاضای اینترنت را منتقل می کند. پاسخ ها از طریق پل NAT به زیر شبکه خصوصی منتقل می شوند.

پایان

تبریک می گویم! شما موفق به انجام کارهای زیر شده اید:

یک VPC را با یک زیر شبکه خصوصی ، یک زیر شبکه عمومی ، یک دروازه اینترنتی و یک دروازه NAT ایجاد کنید

جداول مسیریابی مرتبط با زیر شبکه ها را برای ترافیک محلی و اینترنت با استفاده از یک دروازه اینترنتی و یک دروازه NAT پیکربندی کنید

یک سرور Bastion را در یک زیر شبکه عمومی راه اندازی کنید

برای اتصال به نمونه در زیر شبکه خصوصی از سرور Bastion استفاده کنید

پایان کارگاه

تبریک می گویم! شما کارگاه را تمام کرده اید.