رکورد DMARC چیست؟ خط مشی جدید DMARC Gmail توضیح داده شد

Summarize this content to 400 words in Persian Lang

رکورد DMARC چیست؟ و سیاست جدید جیمیل در مورد آن چیست؟

اگر یک بازاریاب ایمیل هستید، احتمالاً از سیاست جدیدی که Gmail برای فرستندگان انبوه اعمال می کند آگاه هستید، که بیان می کند آنها باید سوابق DMARC را برای دامنه های خود پیاده کنند.

و اگر یک بررسی DMARC در دامنه خود انجام داده اید و چنین سابقه ای پیدا نکرده اید، احتمالاً کمی گیج شده اید.

در این پست، به چگونگی رکورد DMARC و همچنین توصیههای Google برای تنظیم آن میپردازیم.

رکورد DMARC چیست؟

DMARC مخفف Domain-based Message Authentication Reporting and Conformance است که روشی جالب برای گفتن این است که DMARC بخشی از فرآیند احراز هویت ایمیل های ارسال شده از آدرس های ایمیلی است که از دامنه شما استفاده می کنند.

بخشهای دیگر این فرآیند عبارتند از: چارچوب سیاست فرستنده (SPF) و پروندههای ایمیل شناسایی شده با کلیدهای دامنه (DKIM).

سنجاق

احراز هویت ایمیل با این رکوردها آغاز می شود. اگر ایمیلی که از دامنه شما ارسال شده است با تأیید اعتبار SPF و DKIM مواجه نشود، سرور دریافت کننده از خط مشی ذخیره شده در سابقه DMARC شما برای تعیین اینکه با آن چه کاری انجام دهد استفاده می کند.

به عبارت ساده تر، احراز هویت SPF و DKIM از پایان یافتن ایمیل های ارسال شده از دامنه شما در پوشه هرزنامه جلوگیری می کند.

اما اگر ایمیلی از دامنه شما ارسال شده باشد میکند عدم موفقیت در تأیید اعتبار SPF و DKIM، که ممکن است در صورت استفاده از دامنه شما در کلاهبرداری های فیشینگ رخ دهد، سرور دریافت کننده می تواند از رکورد DMARC شما برای قرنطینه یا رد ایمیل استفاده کند.

به طور خلاصه، SPF، DKIM و DMARC روشهای لازم برای احراز هویت ایمیل هستند که با ایجاد امکان برای سرورهای دریافت ایمیل برای تعیین اینکه آیا ایمیل واقعاً از دامنه در قسمت «از:» ایمیل ارسال شده است یا اینکه آیا واقعاً توسط ایمیل ارسال شده است، از جعل جلوگیری میکنند. هرزنامهای که از دامنه واقعی خود استفاده کرده است تا ایمیل را قانونی جلوه دهد.

خط مشی DMARC در مقابل رکورد DMARC در مقابل گزارش DMARC

وقتی در مورد DMARC صحبت می کنیم، معمولاً از یکی از سه عبارت استفاده می کنیم: خط مشی DMARC، رکورد DMARC و گزارش DMARC.

خطمشی DMARC یک کد اسکریپت است که به سرور ایمیل دریافتکننده دستور میدهد در صورت عدم تأیید اعتبار SPF و DKIM ایمیل شما چه کاری انجام دهد.

می توانید یکی از سه گزینه را در خط مشی خود قرار دهید:

هیچ یک – به سرور ایمیل دستور می دهد که هیچ اقدامی انجام ندهد. ایمیل هایی که از احراز هویت عبور نمی کنند مانند معمول برای گیرنده ارسال می شوند.

قرنطینه – ایمیل را به پوشه اسپم گیرنده ارسال می کند.

رد کردن – ایمیل را به سرور شما باز می گرداند و از ارسال آن به گیرنده شما به طور کلی جلوگیری می کند. حتی ممکن است پیامی دریافت کنید که به شما اطلاع میدهد ایمیل شما برگشته و هرگز به گیرنده نرسیده است.

رکورد DMARC چیست؟

رکورد DMARC یک رکورد DNS TXT است که حاوی اسکریپتی است که خط مشی DMARC شما را تشکیل می دهد.

شما این رکورد DNS TXT را به هر جایی که دامنه خود را مدیریت می کنید اضافه می کنید. این معمولاً جایی است که آن را ثبت کرده اید، اما اگر می خواهید از Cloudflare به عنوان CDN استفاده کنید، می توانید رکوردهای DNS را به سرویسی مانند Cloudflare اضافه کنید.

در اینجا یک رکورد معمولی DMARC ممکن است به نظر برسد:

v=DMARC1; p=quarantine; adkim=s; aspf=s;

این ممکن است در نگاه اول پیچیده به نظر برسد، اما در واقع میتوانیم آن را به چند بخش مختلف تقسیم کنیم:

v=DMARC1 – این رکورد TXT را به عنوان یک رکورد DMARC تعریف می کند زیرا همه رکوردهای TXT رکوردهای DMARC نیستند.

p=قرنطینه – این گزینه سیاست را روی “قرنطینه” تنظیم می کند، اما می توانید آن را روی “هیچ” یا “رد” نیز تنظیم کنید.

adkim=s – این تگ به شما امکان میدهد احراز هویت DKIM را روی «strict» تنظیم کنید، اما میتوانید برای آرامش آن را روی «r» نیز تنظیم کنید.

aspf=s – درست مانند تگ قبلی، این تگ احراز هویت SPF را روی “strict” تنظیم می کند، اما شما همچنین می توانید آن را روی آرامش تنظیم کنید.

گزارش DMARC چیست؟

گزارش DMARC یک گزارش خودکار است که میتوانید آن را به یک آدرس ایمیل خاص ارسال کنید که حاوی اطلاعاتی درباره تلاشهای احراز هویت است.

گزارشهای DMARC میتوانند به شما اطلاع دهند که آیا ایمیلهای قانونی تأیید اعتبار SPF و DKIM را انجام نمیدهند و میتوانند به شما اطلاع دهند که هرزنامهها از دامنه شما برای جعل کلاهبرداری استفاده میکنند.

در اینجا چند قطعه داده وجود دارد که ممکن است در گزارش DMARC مشاهده کنید:

سرورها یا دامنه های شخص ثالثی که سعی در ارسال ایمیل از دامنه شما داشتند.

درصد ایمیلهای ارسال شده از دامنه شما که از تأیید اعتبار DMARC عبور کردهاند.

سرورها و سرویسهایی که تلاشهای ناموفق برای احراز هویت DMARC را آغاز کردند.

اقدامات DMARC (هیچ کدام، قرنطینه یا رد) سرورهای دریافت کننده ایمیل هایی را دریافت کردند که احراز هویت ناموفق بودند.

برای دریافت گزارش های DMARC، تنها کاری که باید انجام دهید این است که یک برچسب اضافی به خط مشی در سابقه DMARC خود اضافه کنید. این تگ “rua” است و می توانید از آن برای تعیین آدرس ایمیلی که سرورهای دریافت کننده باید گزارش ارسال کنند استفاده کنید:

v=DMARC1; p=quarantine; adkim=s; aspf=s; rua=mailto:example@domain.com;

بهتر است از یک تحلیلگر شخص ثالث برای گزارشهای DMARC استفاده کنید، زیرا آنها میتوانند این گزارشها را در قالبی که مصرف آن راحتتر است، فشرده کنند.

در این مورد، آدرس ایمیل سرویس شخص ثالث را در سابقه DMARC خود فهرست کنید.

چرا رکورد DMARC برای بازاریابی ایمیلی مهم است؟

چرا داشتن سابقه DMARC برای دامنه شما برای بازاریابی ایمیلی مهم است؟

ما قبلاً بزرگترین دلیل برای گنجاندن رکورد DMARC به عنوان رکورد DNS برای دامنه شما بیان کرده ایم و آن جلوگیری از استفاده از دامنه شما در کلاهبرداری های فیشینگ است.

این بدان معناست که شما همچنین باید رکوردهای SPF و DKIM را در محل خود داشته باشید. سرور دریافت کننده از این روش های احراز هویت استفاده می کند تا تعیین کند آیا دامنه موجود در قسمت “از” با دامنه سروری که ایمیل را ارسال می کند مطابقت دارد یا خیر.

اساساً، سرورهای دریافت کننده از روشهای احراز هویت SPF و DKIM استفاده میکنند تا تعیین کنند که آیا شما این ایمیلها را ارسال میکنید یا در واقع هرزنامهها هستند.

اگر یک ایمیل در احراز هویت ناموفق باشد، خط مشی موجود در سابقه DMARC TXT شما به سرور دریافت کننده دستور می دهد که با ایمیل چه کاری انجام دهد.

این امر مشترکین، مشتریان، کارمندان و همکاران شما را از تلاش های فیشینگ در امان نگه می دارد.

سیاست هایی مانند سیاست های گوگل و یاهو! در جای خود قرار داده اند نیز مهم است که به خاطر داشته باشید.

این خطمشیها بیان میکنند که اگر سابقه DMARC ندارید، تمام ایمیلهایی که سعی میکنید به Gmail و Yahoo ارسال کنید! آدرس های ایمیل مسدود خواهد شد.

اینها برخی از پرکاربردترین سرویس گیرنده های ایمیل در وب هستند، بنابراین نمی خواهید ایمیل های شما توسط سرورهای آنها مسدود شود.

به علاوه، از آنجایی که آنها بسیار محبوب هستند، سایر سرویس گیرندگان ایمیل احتمالاً با درخواست از شما به داشتن رکوردهای SPF، DKIM و DMARC از این روش پیروی می کنند.

اگر از دامنه خود برای ایمیل مارکتینگ استفاده نکنید چه؟

اگر لیست ایمیل ندارید چه؟ آیا هنوز نیاز دارید که رکوردهای SPF، DKIM و DMARC را در محل خود داشته باشید؟

پاسخ کوتاه بله است.

حتی اگر در بازاریابی ایمیلی شرکت نکنید، دامنه شما همچنان می تواند در کلاهبرداری های فیشینگ استفاده شود.

به علاوه، حتی ایمیلهای یک به یک نیز میتوانند مسدود شوند، اگر این سوابق را در محل خود نداشته باشید.

خط مشی DMARC گوگل چیست؟

خطمشی DMARC Google در 1 فوریه 2024 اجرا شد. این خطمشی فرستندگان انبوهی را که روزانه 5000 ایمیل یا بیشتر ارسال میکنند هدف قرار میدهد.

اگر این شما را توصیف میکند، برای ارسال موفقیت آمیز ایمیلهای بازاریابی به صندوقهای ورودی Gmail (برخی برای همه فرستندهها) باید از همه الزاماتی پیروی کنید:

احراز هویت SPF را برای دامنه ایمیل خود تنظیم کنید.*

احراز هویت DKIM را برای دامنه ایمیل خود تنظیم کنید.*

رکوردهای DNS رو به جلو و معکوس معتبر، که به عنوان رکوردهای PTR (اشاره گر) نیز شناخته می شود، برای ارسال دامنه تنظیم کنید.*

از اتصال TLS برای انتقال ایمیل استفاده کنید.*

نرخ هرزنامه را زیر 0.10٪ در Postmaster Tools حفظ کنید و هرگز به 0.30٪ نرسید.*

فرمت ایمیل ها بر اساس استاندارد قالب پیام اینترنتی.*

جعل هویت جیمیل از: سرصفحهها.*

اگر اغلب نامهها را فوروارد میکنید، سرصفحههای ARC را به پیامهای خروجی اضافه کنید.*

احراز هویت DMARC را برای دامنه خود تنظیم کنید.

برای پیامهای ایمیل مستقیم، دامنه موجود در هدر From: شما باید با دامنه SPF یا DKIM شما هماهنگ باشد.

ایمیلهای بازاریابی و دریافتکنندگان ایمیلی که برای دریافت آن مشترک شدهاند، باید دارای پیوند لغو اشتراک با یک کلیک کاملاً قابل مشاهده باشند.

*این الزام برای همه فرستندگان است، نه فقط فرستنده های انبوه.

برای پیروی از خطمشی جدید Google، اگر فرستنده انبوهی هستید که روزانه بیش از 5000 ایمیل ارسال میکنید، باید یک رکورد DMARC برای دامنه خود تنظیم کنید تا ایمیلها را به صندوقهای ورودی Gmail ارسال کنید.

گوگل چه خط مشی DMARC را توصیه می کند؟

چندین تگ وجود دارد که می توانید به یک رکورد DMARC اضافه کنید. ما قبلاً چند مورد از آنها را پوشش دادیم، از جمله گزینه سیاست اصلی شما (هیچ کدام، قرنطینه یا رد).

اما گوگل، صاحب یکی از محبوب ترین مشتریان ایمیل در جهان، چه چیزی را توصیه می کند؟

به طور رسمی، گوگل توصیه می کند که خط مشی خود را روی «رد» تنظیم کنید.

با این حال، گوگل همچنین توصیه میکند خطمشی خود را برای شروع روی «هیچکدام» تنظیم کنید، که به شکل زیر است:

v=DMARC1; p=none;

این بدان معناست که اگر دامنه شما با SPF و DKIM احراز هویت نشود، ایمیلهای شما همچنان برای گیرنده ارسال میشود. این به شما این امکان را می دهد تا نحوه درک ایمیل های خود را توسط سرورهای دریافت کننده آزمایش کنید.

Google توصیه می کند به تدریج خط مشی خود را از “هیچ” به “قرنطینه” تغییر دهید:

v=DMARC1; p=quarantine;

و سپس در نهایت “رد کردن:”

v=DMARC1; p=reject;

این به شما زمان میدهد تا گزارشهای DMARC را جمعآوری کرده و آنها را تجزیه و تحلیل کنید، در حالی که امتیاز هرزنامه دامنه خود را در Postmaster Tools نظارت میکنید، بنابراین میتوانید تنظیمات ارسال خود را قبل از اینکه به سرورهای دریافت کننده دستور دهید ایمیلهایی را که احراز هویت نمیشوند را رد کنند، بهینه کنید.

گوگل چه خطمشیهای همسویی را توصیه میکند؟

شما می توانید بین یک گزینه تراز “سخت” و یک گزینه تراز “آرام” برای احراز هویت SPF و DKIM انتخاب کنید. گوگل توصیه میکند گزینهای را انتخاب کنید که برای نحوه ارسال ایمیلها منطقیتر باشد.

برای شروع، در اینجا سابقه DMARC شما با ترازبندی «سخت» و خطمشی «رد» به نظر میرسد:

v=DMARC1; p=reject; adkim=s; aspf=s;

و در اینجا همان رکورد با تراز “آرام” است:

v=DMARC1; p=reject; adkim=r; aspf=r;

احراز هویت SPF دامنه را در آدرس مسیر برگشت شما در برابر دامنه موجود در آدرس در هدر From: شما آزمایش می کند.

آدرس مسیر برگشت شما آدرس ایمیلی است که اعلانهای پیام برگشتی را از آن دریافت میکنید. به عبارت دیگر، زمانی که ایمیلی که ارسال می کنید نمی تواند تحویل داده شود، آدرس مسیر برگشت، آدرس ایمیلی است که اخطار را دریافت می کند.

Google از این جدول برای کمک به تشخیص اینکه چه زمانی ممکن است احراز هویت SPF بر اساس گزینه تراز انتخابی شما با شکست مواجه شود، استفاده می کند:

آدرس مسیر برگشتاز: آدرس سربرگتراز دقیقهم ترازی آرامjon@solarmora.comjon@solarmora.comعبورعبورjon@mail.solarmora.comjon@solarmora.comشکستعبورjon@solarmora.orgjon@solarmora.comشکستشکست

به طور خلاصه، اگر آدرس مسیر برگشت شما و آدرس هدر From: از یک دامنه استفاده می کنند، از ترازبندی دقیق استفاده کنید، اگرچه تراز راحت نیز عبور می کند.

اگر از یک زیر دامنه برای ارسال ایمیل یا دریافت اعلانهای پیام برگشتی استفاده میکنید، از تراز راحت استفاده کنید.

اگر دامنه سطح بالا (TLD) در دامنه آدرس مسیر برگشت شما با TLD در دامنه آدرس سرصفحه From: شما مطابقت نداشته باشد (مانند نمونه Google solarmora.org در مقابل solarmora.com)، احراز هویت ناموفق خواهد بود.

احراز هویت DKIM بررسی میکند که دامنه موجود در قسمت دامنه امضای DKIM با دامنه موجود در آدرس سرصفحه From: شما مطابقت داشته باشد.

برای این سطح از احراز هویت، Google از این جدول استفاده میکند تا به شما کمک کند تشخیص دهید که چه زمانی ممکن است احراز هویت DKIM بر اساس گزینه همترازی که انتخاب میکنید با شکست مواجه شود:

از: سربرگDKIM d = دامنهتراز دقیقهم ترازی آرامjon@solarmora.comsolarmora.comعبورعبورjon@mail.solarmora.comsolarmora.comشکستعبورjon@solarmora.orgsolarmora.comشکستشکست

همانطور که می بینید، این بسیار شبیه به گزینه های تراز برای احراز هویت SPF است.

اگر دامنههای شما مطابقت دارند، میتوانید از همترازی دقیق یا آرام استفاده کنید.

اگر از یک زیر دامنه برای یکی استفاده می کنید، از تراز آرام استفاده کنید.

اگر TLD های شما مطابقت نداشته باشند، احراز هویت با شکست مواجه می شود.

چگونه آدرس مسیر برگشت خود را تعیین کنیم

یک ایمیل از آدرس ایمیل بازاریابی ایمیلی خود به آدرس ایمیل شخصی خود ارسال کنید.

ایمیل را از یک مرورگر باز کنید و از این مراحل ساده برای شناسایی آدرس ایمیلی که به عنوان آدرس مسیر برگشت شما اختصاص داده شده است استفاده کنید:

برای جیمیل:

دکمه همبرگر را در کنار دکمه Reply فشار دهید.

روی Show Original کلیک کنید.

از ابزار Find مرورگر خود (Ctrl/Cmd+F) برای جستجوی «مسیر بازگشت» استفاده کنید.

برای Microsoft Outlook:

داخل ایمیل کلیک راست کنید

روی مشاهده منبع کلیک کنید.

از ابزار Find مرورگر خود (Ctrl/Cmd+F) برای جستجوی «مسیر بازگشت» یا «پاکت-از» استفاده کنید.

برای یاهو:

روی دکمه همبرگر در نوار بالایی کلیک کنید.

روی View Raw Message کلیک کنید.

از ابزار Find مرورگر خود (Ctrl/Cmd+F) برای جستجوی «مسیر بازگشت» استفاده کنید.

برای اپل میل:

به View → Message → All Headers بروید.

Return-Path را در پانل خواندن سمت راست پیدا کنید.

افکار نهایی

این همه چیزهایی است که باید در مورد سوابق DMARC و خطمشی Google در مورد آنها بدانید، که بیان میکند اگر فرستنده انبوه هستید، باید برای دامنه خود یکی داشته باشید.

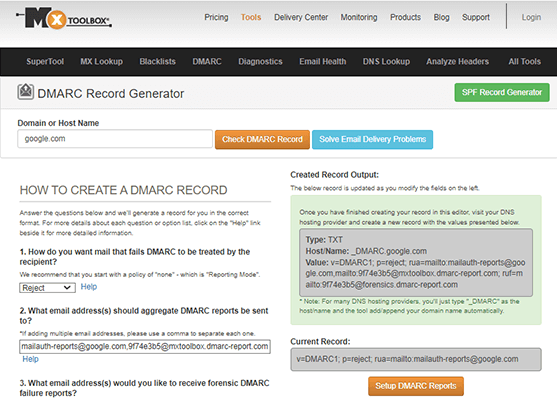

اگر برای ایجاد خط مشی DMARC به کمک نیاز دارید از ابزاری مانند MxToolbox استفاده کنید.

این ابزار حتی میتواند تحویل ایمیل و گزارشهای انبوه را برای شما آزمایش کند.

آنها همچنین گزارش های پزشکی قانونی ارائه می دهند، اما به خاطر داشته باشید که Gmail از این نوع گزارش ها پشتیبانی نمی کند.

همچنین باید با پایگاه دانش میزبان DNS خود بررسی کنید تا ببینید چگونه رکوردهای SPF، DKIM و DMARC را با آنها تنظیم کنید.

!function(f,b,e,v,n,t,s){if(f.fbq)return;n=f.fbq=function(){n.callMethod?

n.callMethod.apply(n,arguments):n.queue.push(arguments)};if(!f._fbq)f._fbq=n;

n.push=n;n.loaded=!0;n.version=’2.0′;n.queue=[];t=b.createElement(e);t.async=!0;

t.src=v;s=b.getElementsByTagName(e)[0];s.parentNode.insertBefore(t,s)}(window,

document,’script’,’https://connect.facebook.net/en_US/fbevents.js?v=next’);

رکورد DMARC چیست؟ و سیاست جدید جیمیل در مورد آن چیست؟

اگر یک بازاریاب ایمیل هستید، احتمالاً از سیاست جدیدی که Gmail برای فرستندگان انبوه اعمال می کند آگاه هستید، که بیان می کند آنها باید سوابق DMARC را برای دامنه های خود پیاده کنند.

و اگر یک بررسی DMARC در دامنه خود انجام داده اید و چنین سابقه ای پیدا نکرده اید، احتمالاً کمی گیج شده اید.

در این پست، به چگونگی رکورد DMARC و همچنین توصیههای Google برای تنظیم آن میپردازیم.

رکورد DMARC چیست؟

DMARC مخفف Domain-based Message Authentication Reporting and Conformance است که روشی جالب برای گفتن این است که DMARC بخشی از فرآیند احراز هویت ایمیل های ارسال شده از آدرس های ایمیلی است که از دامنه شما استفاده می کنند.

بخشهای دیگر این فرآیند عبارتند از: چارچوب سیاست فرستنده (SPF) و پروندههای ایمیل شناسایی شده با کلیدهای دامنه (DKIM).

احراز هویت ایمیل با این رکوردها آغاز می شود. اگر ایمیلی که از دامنه شما ارسال شده است با تأیید اعتبار SPF و DKIM مواجه نشود، سرور دریافت کننده از خط مشی ذخیره شده در سابقه DMARC شما برای تعیین اینکه با آن چه کاری انجام دهد استفاده می کند.

به عبارت ساده تر، احراز هویت SPF و DKIM از پایان یافتن ایمیل های ارسال شده از دامنه شما در پوشه هرزنامه جلوگیری می کند.

اما اگر ایمیلی از دامنه شما ارسال شده باشد میکند عدم موفقیت در تأیید اعتبار SPF و DKIM، که ممکن است در صورت استفاده از دامنه شما در کلاهبرداری های فیشینگ رخ دهد، سرور دریافت کننده می تواند از رکورد DMARC شما برای قرنطینه یا رد ایمیل استفاده کند.

به طور خلاصه، SPF، DKIM و DMARC روشهای لازم برای احراز هویت ایمیل هستند که با ایجاد امکان برای سرورهای دریافت ایمیل برای تعیین اینکه آیا ایمیل واقعاً از دامنه در قسمت «از:» ایمیل ارسال شده است یا اینکه آیا واقعاً توسط ایمیل ارسال شده است، از جعل جلوگیری میکنند. هرزنامهای که از دامنه واقعی خود استفاده کرده است تا ایمیل را قانونی جلوه دهد.

خط مشی DMARC در مقابل رکورد DMARC در مقابل گزارش DMARC

وقتی در مورد DMARC صحبت می کنیم، معمولاً از یکی از سه عبارت استفاده می کنیم: خط مشی DMARC، رکورد DMARC و گزارش DMARC.

خطمشی DMARC یک کد اسکریپت است که به سرور ایمیل دریافتکننده دستور میدهد در صورت عدم تأیید اعتبار SPF و DKIM ایمیل شما چه کاری انجام دهد.

می توانید یکی از سه گزینه را در خط مشی خود قرار دهید:

- هیچ یک – به سرور ایمیل دستور می دهد که هیچ اقدامی انجام ندهد. ایمیل هایی که از احراز هویت عبور نمی کنند مانند معمول برای گیرنده ارسال می شوند.

- قرنطینه – ایمیل را به پوشه اسپم گیرنده ارسال می کند.

- رد کردن – ایمیل را به سرور شما باز می گرداند و از ارسال آن به گیرنده شما به طور کلی جلوگیری می کند. حتی ممکن است پیامی دریافت کنید که به شما اطلاع میدهد ایمیل شما برگشته و هرگز به گیرنده نرسیده است.

رکورد DMARC چیست؟

رکورد DMARC یک رکورد DNS TXT است که حاوی اسکریپتی است که خط مشی DMARC شما را تشکیل می دهد.

شما این رکورد DNS TXT را به هر جایی که دامنه خود را مدیریت می کنید اضافه می کنید. این معمولاً جایی است که آن را ثبت کرده اید، اما اگر می خواهید از Cloudflare به عنوان CDN استفاده کنید، می توانید رکوردهای DNS را به سرویسی مانند Cloudflare اضافه کنید.

در اینجا یک رکورد معمولی DMARC ممکن است به نظر برسد:

v=DMARC1; p=quarantine; adkim=s; aspf=s;

این ممکن است در نگاه اول پیچیده به نظر برسد، اما در واقع میتوانیم آن را به چند بخش مختلف تقسیم کنیم:

- v=DMARC1 – این رکورد TXT را به عنوان یک رکورد DMARC تعریف می کند زیرا همه رکوردهای TXT رکوردهای DMARC نیستند.

- p=قرنطینه – این گزینه سیاست را روی “قرنطینه” تنظیم می کند، اما می توانید آن را روی “هیچ” یا “رد” نیز تنظیم کنید.

- adkim=s – این تگ به شما امکان میدهد احراز هویت DKIM را روی «strict» تنظیم کنید، اما میتوانید برای آرامش آن را روی «r» نیز تنظیم کنید.

- aspf=s – درست مانند تگ قبلی، این تگ احراز هویت SPF را روی “strict” تنظیم می کند، اما شما همچنین می توانید آن را روی آرامش تنظیم کنید.

گزارش DMARC چیست؟

گزارش DMARC یک گزارش خودکار است که میتوانید آن را به یک آدرس ایمیل خاص ارسال کنید که حاوی اطلاعاتی درباره تلاشهای احراز هویت است.

گزارشهای DMARC میتوانند به شما اطلاع دهند که آیا ایمیلهای قانونی تأیید اعتبار SPF و DKIM را انجام نمیدهند و میتوانند به شما اطلاع دهند که هرزنامهها از دامنه شما برای جعل کلاهبرداری استفاده میکنند.

در اینجا چند قطعه داده وجود دارد که ممکن است در گزارش DMARC مشاهده کنید:

- سرورها یا دامنه های شخص ثالثی که سعی در ارسال ایمیل از دامنه شما داشتند.

- درصد ایمیلهای ارسال شده از دامنه شما که از تأیید اعتبار DMARC عبور کردهاند.

- سرورها و سرویسهایی که تلاشهای ناموفق برای احراز هویت DMARC را آغاز کردند.

- اقدامات DMARC (هیچ کدام، قرنطینه یا رد) سرورهای دریافت کننده ایمیل هایی را دریافت کردند که احراز هویت ناموفق بودند.

برای دریافت گزارش های DMARC، تنها کاری که باید انجام دهید این است که یک برچسب اضافی به خط مشی در سابقه DMARC خود اضافه کنید. این تگ “rua” است و می توانید از آن برای تعیین آدرس ایمیلی که سرورهای دریافت کننده باید گزارش ارسال کنند استفاده کنید:

v=DMARC1; p=quarantine; adkim=s; aspf=s; rua=mailto:example@domain.com;

بهتر است از یک تحلیلگر شخص ثالث برای گزارشهای DMARC استفاده کنید، زیرا آنها میتوانند این گزارشها را در قالبی که مصرف آن راحتتر است، فشرده کنند.

در این مورد، آدرس ایمیل سرویس شخص ثالث را در سابقه DMARC خود فهرست کنید.

چرا رکورد DMARC برای بازاریابی ایمیلی مهم است؟

چرا داشتن سابقه DMARC برای دامنه شما برای بازاریابی ایمیلی مهم است؟

ما قبلاً بزرگترین دلیل برای گنجاندن رکورد DMARC به عنوان رکورد DNS برای دامنه شما بیان کرده ایم و آن جلوگیری از استفاده از دامنه شما در کلاهبرداری های فیشینگ است.

این بدان معناست که شما همچنین باید رکوردهای SPF و DKIM را در محل خود داشته باشید. سرور دریافت کننده از این روش های احراز هویت استفاده می کند تا تعیین کند آیا دامنه موجود در قسمت “از” با دامنه سروری که ایمیل را ارسال می کند مطابقت دارد یا خیر.

اساساً، سرورهای دریافت کننده از روشهای احراز هویت SPF و DKIM استفاده میکنند تا تعیین کنند که آیا شما این ایمیلها را ارسال میکنید یا در واقع هرزنامهها هستند.

اگر یک ایمیل در احراز هویت ناموفق باشد، خط مشی موجود در سابقه DMARC TXT شما به سرور دریافت کننده دستور می دهد که با ایمیل چه کاری انجام دهد.

این امر مشترکین، مشتریان، کارمندان و همکاران شما را از تلاش های فیشینگ در امان نگه می دارد.

سیاست هایی مانند سیاست های گوگل و یاهو! در جای خود قرار داده اند نیز مهم است که به خاطر داشته باشید.

این خطمشیها بیان میکنند که اگر سابقه DMARC ندارید، تمام ایمیلهایی که سعی میکنید به Gmail و Yahoo ارسال کنید! آدرس های ایمیل مسدود خواهد شد.

اینها برخی از پرکاربردترین سرویس گیرنده های ایمیل در وب هستند، بنابراین نمی خواهید ایمیل های شما توسط سرورهای آنها مسدود شود.

به علاوه، از آنجایی که آنها بسیار محبوب هستند، سایر سرویس گیرندگان ایمیل احتمالاً با درخواست از شما به داشتن رکوردهای SPF، DKIM و DMARC از این روش پیروی می کنند.

اگر از دامنه خود برای ایمیل مارکتینگ استفاده نکنید چه؟

اگر لیست ایمیل ندارید چه؟ آیا هنوز نیاز دارید که رکوردهای SPF، DKIM و DMARC را در محل خود داشته باشید؟

پاسخ کوتاه بله است.

حتی اگر در بازاریابی ایمیلی شرکت نکنید، دامنه شما همچنان می تواند در کلاهبرداری های فیشینگ استفاده شود.

به علاوه، حتی ایمیلهای یک به یک نیز میتوانند مسدود شوند، اگر این سوابق را در محل خود نداشته باشید.

خط مشی DMARC گوگل چیست؟

خطمشی DMARC Google در 1 فوریه 2024 اجرا شد. این خطمشی فرستندگان انبوهی را که روزانه 5000 ایمیل یا بیشتر ارسال میکنند هدف قرار میدهد.

اگر این شما را توصیف میکند، برای ارسال موفقیت آمیز ایمیلهای بازاریابی به صندوقهای ورودی Gmail (برخی برای همه فرستندهها) باید از همه الزاماتی پیروی کنید:

- احراز هویت SPF را برای دامنه ایمیل خود تنظیم کنید.*

- احراز هویت DKIM را برای دامنه ایمیل خود تنظیم کنید.*

- رکوردهای DNS رو به جلو و معکوس معتبر، که به عنوان رکوردهای PTR (اشاره گر) نیز شناخته می شود، برای ارسال دامنه تنظیم کنید.*

- از اتصال TLS برای انتقال ایمیل استفاده کنید.*

- نرخ هرزنامه را زیر 0.10٪ در Postmaster Tools حفظ کنید و هرگز به 0.30٪ نرسید.*

- فرمت ایمیل ها بر اساس استاندارد قالب پیام اینترنتی.*

- جعل هویت جیمیل از: سرصفحهها.*

- اگر اغلب نامهها را فوروارد میکنید، سرصفحههای ARC را به پیامهای خروجی اضافه کنید.*

- احراز هویت DMARC را برای دامنه خود تنظیم کنید.

- برای پیامهای ایمیل مستقیم، دامنه موجود در هدر From: شما باید با دامنه SPF یا DKIM شما هماهنگ باشد.

- ایمیلهای بازاریابی و دریافتکنندگان ایمیلی که برای دریافت آن مشترک شدهاند، باید دارای پیوند لغو اشتراک با یک کلیک کاملاً قابل مشاهده باشند.

*این الزام برای همه فرستندگان است، نه فقط فرستنده های انبوه.

برای پیروی از خطمشی جدید Google، اگر فرستنده انبوهی هستید که روزانه بیش از 5000 ایمیل ارسال میکنید، باید یک رکورد DMARC برای دامنه خود تنظیم کنید تا ایمیلها را به صندوقهای ورودی Gmail ارسال کنید.

گوگل چه خط مشی DMARC را توصیه می کند؟

چندین تگ وجود دارد که می توانید به یک رکورد DMARC اضافه کنید. ما قبلاً چند مورد از آنها را پوشش دادیم، از جمله گزینه سیاست اصلی شما (هیچ کدام، قرنطینه یا رد).

اما گوگل، صاحب یکی از محبوب ترین مشتریان ایمیل در جهان، چه چیزی را توصیه می کند؟

به طور رسمی، گوگل توصیه می کند که خط مشی خود را روی «رد» تنظیم کنید.

با این حال، گوگل همچنین توصیه میکند خطمشی خود را برای شروع روی «هیچکدام» تنظیم کنید، که به شکل زیر است:

v=DMARC1; p=none;

این بدان معناست که اگر دامنه شما با SPF و DKIM احراز هویت نشود، ایمیلهای شما همچنان برای گیرنده ارسال میشود. این به شما این امکان را می دهد تا نحوه درک ایمیل های خود را توسط سرورهای دریافت کننده آزمایش کنید.

Google توصیه می کند به تدریج خط مشی خود را از “هیچ” به “قرنطینه” تغییر دهید:

v=DMARC1; p=quarantine;

و سپس در نهایت “رد کردن:”

v=DMARC1; p=reject;

این به شما زمان میدهد تا گزارشهای DMARC را جمعآوری کرده و آنها را تجزیه و تحلیل کنید، در حالی که امتیاز هرزنامه دامنه خود را در Postmaster Tools نظارت میکنید، بنابراین میتوانید تنظیمات ارسال خود را قبل از اینکه به سرورهای دریافت کننده دستور دهید ایمیلهایی را که احراز هویت نمیشوند را رد کنند، بهینه کنید.

گوگل چه خطمشیهای همسویی را توصیه میکند؟

شما می توانید بین یک گزینه تراز “سخت” و یک گزینه تراز “آرام” برای احراز هویت SPF و DKIM انتخاب کنید. گوگل توصیه میکند گزینهای را انتخاب کنید که برای نحوه ارسال ایمیلها منطقیتر باشد.

برای شروع، در اینجا سابقه DMARC شما با ترازبندی «سخت» و خطمشی «رد» به نظر میرسد:

v=DMARC1; p=reject; adkim=s; aspf=s;

و در اینجا همان رکورد با تراز “آرام” است:

v=DMARC1; p=reject; adkim=r; aspf=r;

احراز هویت SPF دامنه را در آدرس مسیر برگشت شما در برابر دامنه موجود در آدرس در هدر From: شما آزمایش می کند.

آدرس مسیر برگشت شما آدرس ایمیلی است که اعلانهای پیام برگشتی را از آن دریافت میکنید. به عبارت دیگر، زمانی که ایمیلی که ارسال می کنید نمی تواند تحویل داده شود، آدرس مسیر برگشت، آدرس ایمیلی است که اخطار را دریافت می کند.

Google از این جدول برای کمک به تشخیص اینکه چه زمانی ممکن است احراز هویت SPF بر اساس گزینه تراز انتخابی شما با شکست مواجه شود، استفاده می کند:

| آدرس مسیر برگشت | از: آدرس سربرگ | تراز دقیق | هم ترازی آرام |

| jon@solarmora.com | jon@solarmora.com | عبور | عبور |

| jon@mail.solarmora.com | jon@solarmora.com | شکست | عبور |

| jon@solarmora.org | jon@solarmora.com | شکست | شکست |

به طور خلاصه، اگر آدرس مسیر برگشت شما و آدرس هدر From: از یک دامنه استفاده می کنند، از ترازبندی دقیق استفاده کنید، اگرچه تراز راحت نیز عبور می کند.

اگر از یک زیر دامنه برای ارسال ایمیل یا دریافت اعلانهای پیام برگشتی استفاده میکنید، از تراز راحت استفاده کنید.

اگر دامنه سطح بالا (TLD) در دامنه آدرس مسیر برگشت شما با TLD در دامنه آدرس سرصفحه From: شما مطابقت نداشته باشد (مانند نمونه Google solarmora.org در مقابل solarmora.com)، احراز هویت ناموفق خواهد بود.

احراز هویت DKIM بررسی میکند که دامنه موجود در قسمت دامنه امضای DKIM با دامنه موجود در آدرس سرصفحه From: شما مطابقت داشته باشد.

برای این سطح از احراز هویت، Google از این جدول استفاده میکند تا به شما کمک کند تشخیص دهید که چه زمانی ممکن است احراز هویت DKIM بر اساس گزینه همترازی که انتخاب میکنید با شکست مواجه شود:

| از: سربرگ | DKIM d = دامنه | تراز دقیق | هم ترازی آرام |

| jon@solarmora.com | solarmora.com | عبور | عبور |

| jon@mail.solarmora.com | solarmora.com | شکست | عبور |

| jon@solarmora.org | solarmora.com | شکست | شکست |

همانطور که می بینید، این بسیار شبیه به گزینه های تراز برای احراز هویت SPF است.

اگر دامنههای شما مطابقت دارند، میتوانید از همترازی دقیق یا آرام استفاده کنید.

اگر از یک زیر دامنه برای یکی استفاده می کنید، از تراز آرام استفاده کنید.

اگر TLD های شما مطابقت نداشته باشند، احراز هویت با شکست مواجه می شود.

چگونه آدرس مسیر برگشت خود را تعیین کنیم

یک ایمیل از آدرس ایمیل بازاریابی ایمیلی خود به آدرس ایمیل شخصی خود ارسال کنید.

ایمیل را از یک مرورگر باز کنید و از این مراحل ساده برای شناسایی آدرس ایمیلی که به عنوان آدرس مسیر برگشت شما اختصاص داده شده است استفاده کنید:

برای جیمیل:

- دکمه همبرگر را در کنار دکمه Reply فشار دهید.

- روی Show Original کلیک کنید.

- از ابزار Find مرورگر خود (Ctrl/Cmd+F) برای جستجوی «مسیر بازگشت» استفاده کنید.

برای Microsoft Outlook:

- داخل ایمیل کلیک راست کنید

- روی مشاهده منبع کلیک کنید.

- از ابزار Find مرورگر خود (Ctrl/Cmd+F) برای جستجوی «مسیر بازگشت» یا «پاکت-از» استفاده کنید.

برای یاهو:

- روی دکمه همبرگر در نوار بالایی کلیک کنید.

- روی View Raw Message کلیک کنید.

- از ابزار Find مرورگر خود (Ctrl/Cmd+F) برای جستجوی «مسیر بازگشت» استفاده کنید.

برای اپل میل:

- به View → Message → All Headers بروید.

- Return-Path را در پانل خواندن سمت راست پیدا کنید.

افکار نهایی

این همه چیزهایی است که باید در مورد سوابق DMARC و خطمشی Google در مورد آنها بدانید، که بیان میکند اگر فرستنده انبوه هستید، باید برای دامنه خود یکی داشته باشید.

اگر برای ایجاد خط مشی DMARC به کمک نیاز دارید از ابزاری مانند MxToolbox استفاده کنید.

این ابزار حتی میتواند تحویل ایمیل و گزارشهای انبوه را برای شما آزمایش کند.

آنها همچنین گزارش های پزشکی قانونی ارائه می دهند، اما به خاطر داشته باشید که Gmail از این نوع گزارش ها پشتیبانی نمی کند.

همچنین باید با پایگاه دانش میزبان DNS خود بررسی کنید تا ببینید چگونه رکوردهای SPF، DKIM و DMARC را با آنها تنظیم کنید.