نحوه باز کردن تمام ویژگی ها در پرسونا 3 بارگذاری مجدد

کنار هم قرار دادن تیم مناسب برای عبور از بخشهای جنگی بسیار مهم است Persona 3 Reload، با رگبار دائمی دشمنان که به محض ورود به تارتاروس برای شب در انتظار شما هستند. با گذشت زمان، دوستان شما بسیار قوی می شوند، اما می توانید توانایی های آنها را حتی بیشتر تقویت کنید.

با کمک به دوستان خود برای بیدار شدن با ویژگی های نبرد خود در Persona 3 Reload، هم تیمی های خود را در SEES با انواع امتیازات بسیار مفید جدید مرتبط با نقش های اصلی آنها در تیم خود مجهز می کنید. انجام این کار مستلزم یک بازه زمانی است، اما بیدار کردن ویژگی های هم تیمی می تواند بازی را تغییر دهد.

ویژگی های شخصیتی چیست؟

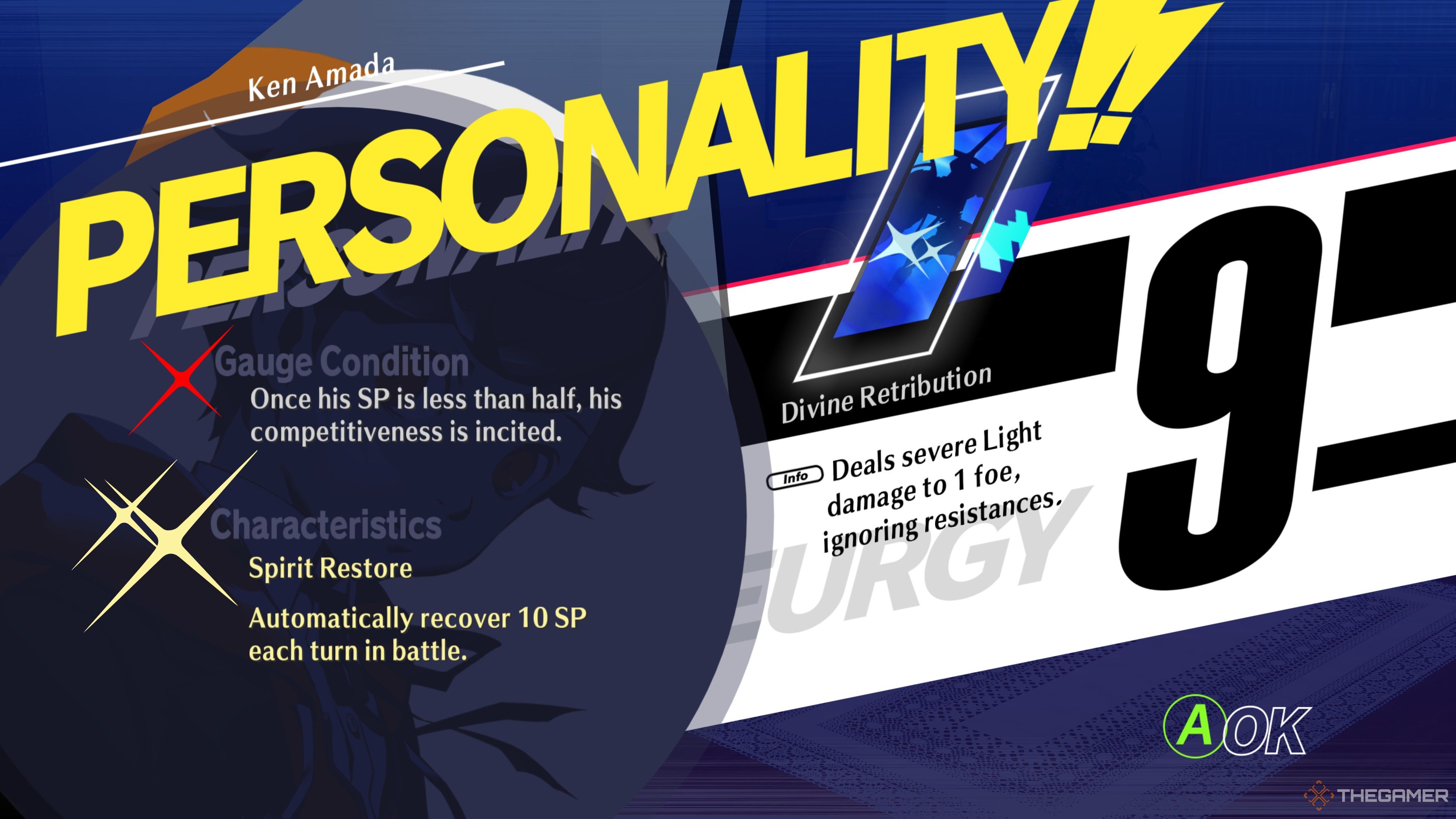

در Persona 3 Reload مشخصه ها هستند ویژگی هایی که می توان به هم تیمی های خود داد برای استفاده در جنگ، تقریبا همیشه امتیازات غیرفعال که زندگی شما را به عنوان رهبر در میدان جنگ کمی آسان تر می کند. هر یک از ویژگی های جنگی آنها باعث ایجاد آن می شود تقویت سنج Theurgy خود آسان تر است، به این معنی که آنها می توانند از حرکات ویژه خود بیشتر در جنگ استفاده کنند.

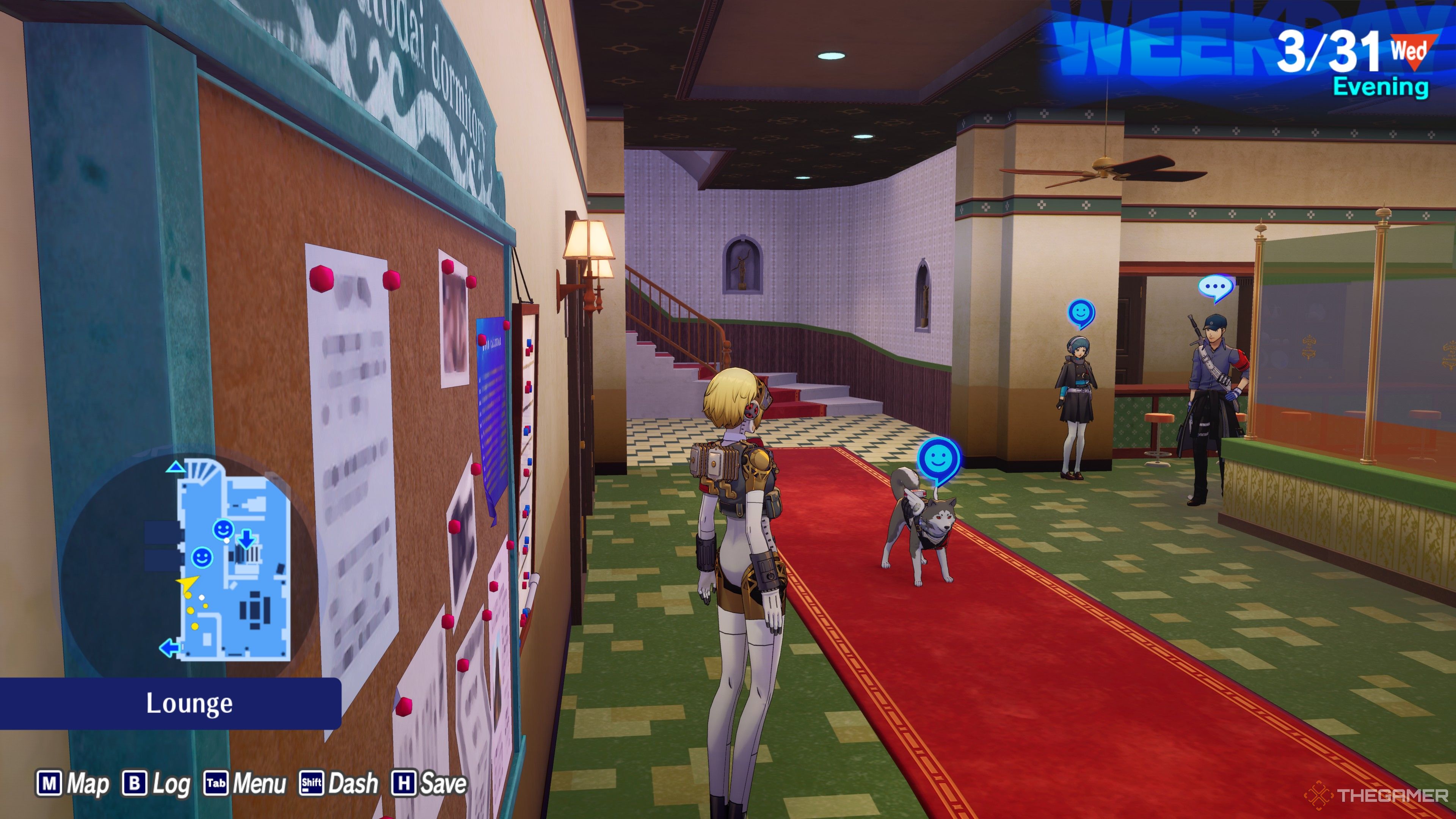

در بازی پایه، شما نیاز دارید سه بار با کسی معاشرت کنید تا به طور کامل ویژگی رزمی خود را بیدار کنند. وقتی به خوابگاه در شب، اغلب یکی از هم تیمی های خود را با یک می بینید نماد صورت خندان آبی روی سرشان (و همچنین در مینی نقشه). این نماد به این معنی است که می توانید به سمت بیدار کردن ویژگی های آنها پیشرفت کنید.

اگر اغلب کسی را در تیم وارد نکنید، هرگز

دارند

برای بهبود ویژگیهای رزمی P3R – اگر کاربرد دیگری برای زمان عصر دارید، از آن استفاده کنید!

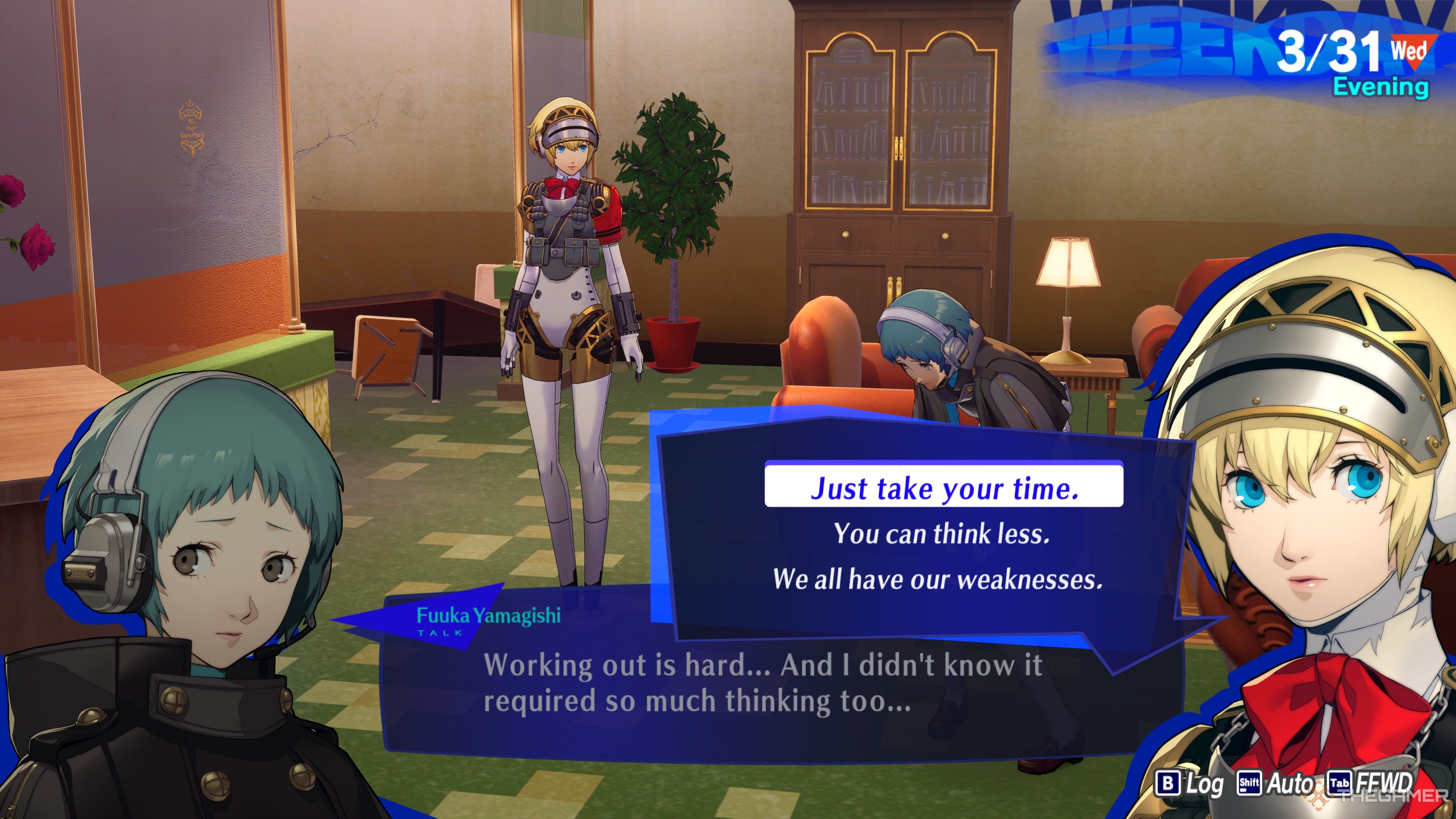

هنگامی که تصمیم گرفتید با آن شخصیت معاشرت کنید، یک صحنه تعاملی با آنها خواهید دید که به عنوان معروف هستند. قسمت های مرتبط. همه همیشه در دسترس نیستند، اما اگر آنها را با آن شکلک دیدید، با آنها چت کنید تا یک قسمت پیوندی ایجاد شود.

در طول آنها، می توانید کارهایی مانند:

- تماشای فیلم در سالن خوابگاه این هم تیمی در سالن 1F منتظر خواهد بود، جایی که شما زمان عصر خود را شروع می کنید.

- قهوه درست کن یا پختن با هم در آشپزخانه، هر چند آنها برای شروع صحنه در نزدیکی بار می ایستند یا می نشینند.

- بخوانید در قسمت نشیمن در 2F، جایی که آنها معمولاً منتظر شما خواهند بود.

- میتوانید آنها را اینجا روی مینیمپتان ببینید بدون اینکه خودتان به طبقهی بالا بروید تا ببینید کسی در اطراف است یا خیر.

- باغ بر روی پشت بام، که نه تنها دوستی شما را دوست دارد، بلکه به محصولات شما نیز کمک می کند. آنها در پایین پله ها در 1F منتظر می مانند و شما با هم به پشت بام می روید.

شما معمولاً شخصیتی را می بینید که در حال بیدار شدن به یک است نسخه اصلی یک توانایی در اوایل به گذراندن وقت با آنها، و سپس در بار سوم که تصمیم می گیرید تایم شبانه خود را با آنها بگذرانید، ویژگی های نبرد آنها خواهد بود. به یک نسخه بهتر تبدیل شود از آن توانایی

مهم نیست که چه کسی با یک ویژگی رزمی جدید در Persona 3 Reload بیدار شده است، دفعه بعد که وارد نبرد می شوید، می توانند از آن استفاده کنند. حتی ممکن است برای پیوند اجتماعی خود امتیاز کسب کنید اگر اتفاقاً هم تیمی مورد نظر هم یکی داشته باشد!

در

DLC اپیزود Aigis

، شما همچنان به عنوان Aigis با هم تیمی ها وقت می گذرانید تا مطمئن شوید که آنها بیدار می شوند

همان ویژگی ها

، اما شما نیاز دارید

موارد خاص

برای تحریک صحنه ها این اقلام از صندوقچه های Twilight Fragment به دست می آیند

پاداش نبرد رئیس

در ورطه زمان

قهرمان داستان شما نیز ویژگی هایی دارد

مثل هم تیمی هایش، شخصیت اصلی ویژگی های رزمی را دریافت می کند در طول بازی نیز. با این حال، برخلاف آنها، فعالیتهای خاصی برای او وجود ندارد – این فعالیتها عمدتاً برای ایجاد آمار اجتماعی شما ذخیره میشوند.

در عوض، قهرمان شما ویژگیهای رزمی را در Persona 3 Reload by باز میکند پر کردن خلاصه با ترکیب پرسوناهای جدید برای استفاده در نبرد. الیزابت اظهار می کند پس از ورود به سیستم، در Compendium خود را تکمیل کنید یک سوم و بعد دو سوم پرسوناها. او همچنین برای احضار Personas از Compendium در طول راه، قیمت را کاهش خواهد داد.

همه ویژگی های رزمی SEES

در جدول زیر، ویژگیهای رزمی را برای همه افراد در SEES در هر دو بارگذاری مجدد Persona 3، از جمله نام و دقیقاً آنچه که هر امتیاز انجام میدهد، شرح دادهایم.

در بازی پایه Persona 3 Reload، زمانی که قفل اینها را باز می کنید بستگی به این دارد که چه زمانی با آن شخصیت معاشرت کنیدبدون تاریخ مشخصی برای باز شدن این ویژگی های رزمی. برای بارگذاری مجدد Persona 3: Episode Aigis، ما قرار داده ایم که کدام باس فایت آیتم لازم برای باز کردن قفل ویژگی های رزمی همه را باز می کند.

تمام ویژگی های مبارزاتی در Persona 3 Reload

|

شخصیت |

اولین ویژگی رزمی |

دومین ویژگی رزمی |

|---|---|---|

|

قهرمان داستان |

تقویت ضعف هنگام ضربه زدن به نقطه ضعف دشمن آسیب بیشتری وارد می کند. |

تقویت کننده ضعف معامله حتی بیشتر آسیب در هنگام ضربه زدن به نقطه ضعف دشمن. |

|

یوکاری |

استاد شفا استفاده از مهارت های درمانی برای یوکاری 50 درصد هزینه کمتری دارد. |

شفابخش آپکس مهارت های درمانی یوکاری 25 درصد هزینه اصلی خود را دارد. |

|

جونپی |

تقویت انتقادی نرخ کریت Junpei و قدرت ضربه های مهم را افزایش می دهد. |

آمپر بحرانی نرخ کریت یونپی و قدرت ضربه انتقادی او را حتی بیشتر افزایش می دهد. |

|

میتسورو |

انفجار بیماری هنگامی که میتسورو در نبرد است، دشمنانی که تحت تأثیر یک بیماری وضعیت قرار می گیرند، بیشتر احتمال دارد که ضربه مهمی بخورند. |

جهش بیماری هنگامی که میتسورو در تیم است، ضربات بحرانی را بر روی دشمنان تحت تأثیر بیماری های وضعیتی حتی بیشتر افزایش می دهد. |

|

فعال |

بوف بوست قدرت بوفه هایی را که آکیهیکو روی خود استفاده می کند را افزایش می دهد. |

آمپر باف قدرت گاومیش آکیهیکو را افزایش می دهد و حتی بیشتر روی خودش حرکت می کند. |

|

فوکا |

بافر ضعف هنگامی که دشمن به نقاط ضعف تیم شما ضربه می زند، آسیب وارد شده را کاهش می دهد. |

کاهش دهنده ضعف ها علاوه بر این، آسیبهای ناشی از نقاط ضعف دشمنان را کاهش میدهد. |

|

آیگیس * |

تقویت فیزیکی تمام حملات فیزیکی آیگیس را تقویت می کند. |

آمپر فیزیکی |

|

کورومارو |

سوکوندای خودکار هنگامی که نبرد شروع می شود، به طور خودکار دقت و طفره رفتن یک دشمن را برای سه نوبت کاهش می دهد. |

ماشین ماسوکوندا هنگامی که نبرد شروع می شود، به طور خودکار دقت و طفره رفتن دشمنان را برای سه نوبت کاهش می دهد. |

|

کن |

روح تازه کردن کن پس از هر نبردی که در آن شرکت می کند 5 SP بازیابی می کند. |

بازیابی روح کن اکنون پس از هر جنگی که در آن شرکت می کند، 10 SP را بازیابی می کند. |

|

شینجیرو |

تقویت کننده ماشین آمار حمله یا دفاع شینجیرو در ابتدای هر نبرد تقویت می شود. |

افزایش دهنده حرارت خودکار تمام آمار Shinjiro در شروع هر نبرد تقویت می شود. |

|

متیس (فقط DLC) |

خواهر تقویت بعد از اینکه آیگیس به سمت او می رود، متیس 20 درصد افزایش حمله دریافت می کند. |

خواهر آمپ بعد از اینکه آیگیس به سمت او می رود، متیس 430 درصد افزایش حمله دریافت می کند. |

* در بازی پایه، آیگیس ویژگی های رزمی خود را دارد. در DLC Episode Aigis، او چیزهای زیادی را از قهرمان داستان به ارث می برد، مانند ویژگی های رزمی آنها، و دسترسی ذاتی خود را به Phys Boost و Phys Amp از دست می دهد.

نحوه باز کردن تمام ویژگی های مبارزه در بارگذاری مجدد Persona 3: Episode Aigis

|

مورد مورد نیاز است |

درب داخلی |

بعد از چه باس فایت |

ویژگی های باز کردن قفل برای |

|---|---|---|---|

|

هنرهای رزمی 101 |

کوسیتوس |

مایا ترسو |

جونپی |

|

بهترین دی وی دی Bouts |

فعال |

||

|

ردیاب بودجه |

آب |

رقصنده حرمسرا |

کن |

|

هاردکور Shoot 'Em Up |

میتسورو |

||

|

دی وی دی درام خارجی |

غول هارمونی |

یوکاری |

|

|

استخوان بزرگ |

کورومارو |

||

|

کتاب کار ریاضی |

آنتنورا |

مایا بیهوده |

فوکا و متیس |

|

استادان قدرت |

بطلمیوس |

برجک اسپاستیک |

فعال |

|

اسباب بازی سگ |

میتسورو |

||

|

رمان غیرداستانی |

جستجوگر آکرون |

یوکاری |

|

|

ست ادویه |

جونپی |

||

|

DVD تمرین بدون دردسر |

جودکا |

دوقلوهای قاتل |

فوکا |

|

کتاب پاره شده |

کن |

||

|

غذای سگ ممتاز |

محاسبه تاس |

کورومارو |

|

|

کتاب پروفایل |

متیس |

||

شما باید Desert of Doors را ترک کرده و به خوابگاه Iwatodai برگردید تا این صحنه ها را کامل کنید، و به هر حال وقتی به انتهای هر در رسیدید، بازی شما را مجبور می کند بیرون بروید. همچنین این شانس شماست که وسایل خود را عوض کنید و مقداری غارت در مرکز خرید پائولونیا بفروشید و بین هر دری که تکمیل می کنید، قفل چیزهای جدید باز می شود.