ساختن یک برنامه وب پرکار فقط با روتر React

یک پروژه نمونه کارها که برای فرود فرصت مهندسی نرم افزار بعدی من ساخته شده است – و کشف کنید که روتر (حالت چارچوب) تا چه اندازه می تواند پیش برود.

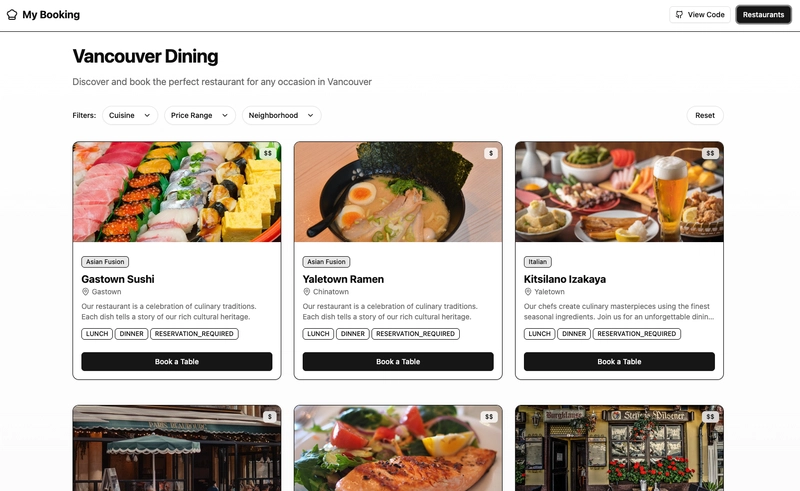

من در حال ساخت یک پلتفرم رزرو رستوران کامل به عنوان یک پروژه نمونه کارها هستم. این هتل هم دارای یک سایت رزرواسیون عمومی و هم یک داشبورد سرپرست است-همه در بالای حالت Framework React ساخته شده است ، با یک پس زمینه PostgreSQL + Prisma و یک پشته UI مدرن.

اگرچه این برنامه از داده های ساختگی استفاده می کند ، اما مانند یک سیستم تولید در دنیای واقعی کاملاً کاربردی و معماری است.

🔗 نسخه ی نمایشی زنده: https://my-booking.tech/

📂 repo github: https://github.com/yuichinabeshima/my-booking

من در حال حاضر برای نقش های مهندسی نرم افزار باز هستم-به خصوص نقش های تمام پشته ای که شامل React ، TypeScript و معماری با باطن مقیاس پذیر است.

🧠 چرا روتر واکنش نشان می دهد؟

React Router فلسفه ریمیکس را به ارث می برد-در نزدیکی استانداردهای وب ، ارائه سرور به طور پیش فرض و به حداقل رساندن سربار سمت مشتری.

این آینه مدل وب سنتی (مسیریابی ، ارسال فرم ، AUTH مبتنی بر جلسه) را نشان می دهد ، در حالی که هنوز هم از معماری مؤلفه REACT استفاده می کند.

⚙ نتیجه: یک برنامه سریع و سریع SSR با حداقل استفاده از کتابخانه های واکشی داده های سمت جهانی یا مشتری.

جلوی آن با React عملکردی مدرن ساخته شده است ، در حالی که پس زمینه از طراحی ساختاری مبتنی بر کلاس تر پیروی می کند-ترکیبی که منعکس کننده سیستم های دنیای واقعی است که من روی آن کار کرده ام و از ساخت آن لذت می برند.

🧩 ویژگی ها

📅 میهمانان می توانند بدون ایجاد حساب رزرو کنند

🔐 URL های رزرواسیون منحصر به فرد از طریق JWT

🧑💼 داشبورد مدیر برای مدیریت رزرو و رستوران ها

⚡ معماری اول SSR با حداقل وضعیت مشتری

✅ فرم های ایمن با اعتبار کامل

پشته فنی

-

React Router (حالت چارچوب) + TypeScript

-

postgresql + prisma

-

redis (upstash) + auth مبتنی بر جلسه سفارشی

-

JWT برای دسترسی به رزرو

-

Tailwind CSS + Shadcn/ui

-

ZOD + برای اعتبار سنجی فرم مطابقت دارد

-

آمازون S3 / SES برای رسیدگی به پرونده و ایمیل

-

fly.io برای میزبانی

👋 من برای کار باز هستم

من در حال حاضر به دنبال نقش هایی هستم که بر روی توسعه تمام پشته ها متمرکز شده اند-به ویژه با React ، TypeScript و معماری با باطن مقیاس پذیر.

اگر در حال استخدام هستید (یا کسی را می شناسید که باشد) ، دوست دارم ارتباط برقرار کنم!

💬 من خوشحال می شوم که به هر سؤالی در مورد انتخاب یا ساختار فناوری پاسخ دهم!

با تشکر از خواندن!